In un mondo sempre più connesso, la manipolazione dei segnali digitali diventa una competenza preziosa per gli appassionati di elettronica e maker. Il tool in python 433.py emerge come una soluzione potente e flessibile per chi desidera lavorare con segnali a 433MHz utilizzando un Raspberry Pi. Questa frequenza è comunemente adoperata in dispositivi come telecomandi per cancello, aprigarage e interruttori a distanza, che trasmettono codici statici quando attivati.

A differenza di altri strumenti che tentano di decodificare e ricodificare i segnali, 433.py si focalizza sulla registrazione e riproduzione fedele dei segnali digitali effettivamente inviati, rendendolo compatibile con un’ampia gamma di dispositivi che utilizzano codici statici e protocolli non interattivi.

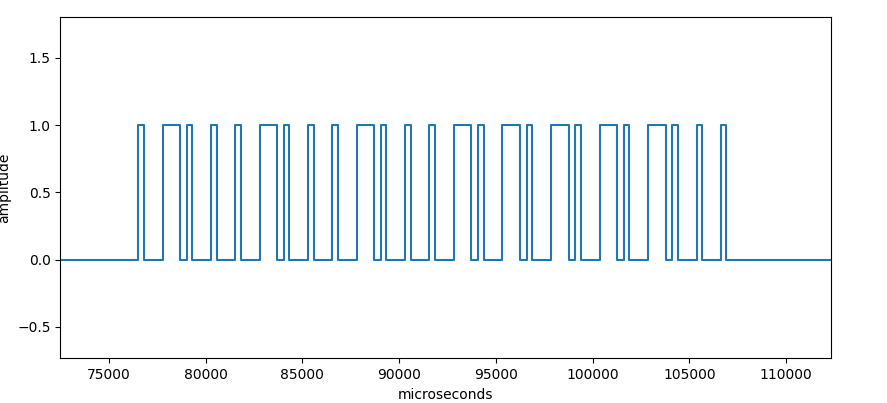

Per utilizzare 433.py, è necessario un Raspberry Pi e un set economico di moduli ricevitore/trasmittente a 433MHz. Il processo è suddiviso in tre fasi principali: registrazione, visualizzazione e riproduzione del segnale. Durante la fase di registrazione, il segnale viene catturato e salvato in un file JSON. Successivamente, è possibile visualizzare questo segnale attraverso un grafico interattivo, utilizzando la libreria matplotlib per analizzare la codifica e la ripetizione del segnale. Infine, il segnale registrato può essere riprodotto, permettendo di clonare efficacemente il dispositivo originale.

L’articolo fornisce anche dettagli pratici sull’hardware necessario e sul cablaggio, con istruzioni specifiche per moduli ricevitore e trasmittente, inclusi consigli per l’estensione della portata tramite antenne semplici. Questo approccio hands-on non solo democratizza l’accesso alla manipolazione dei segnali a 433MHz, ma offre anche un’esperienza educativa preziosa per chi è interessato a esplorare le basi della comunicazione wireless e dell’elettronica applicata.