di Todd Slack – Business Development | Strategic & Product Marketing | Automotive & Commercial Security IC’s | Microchip Technology

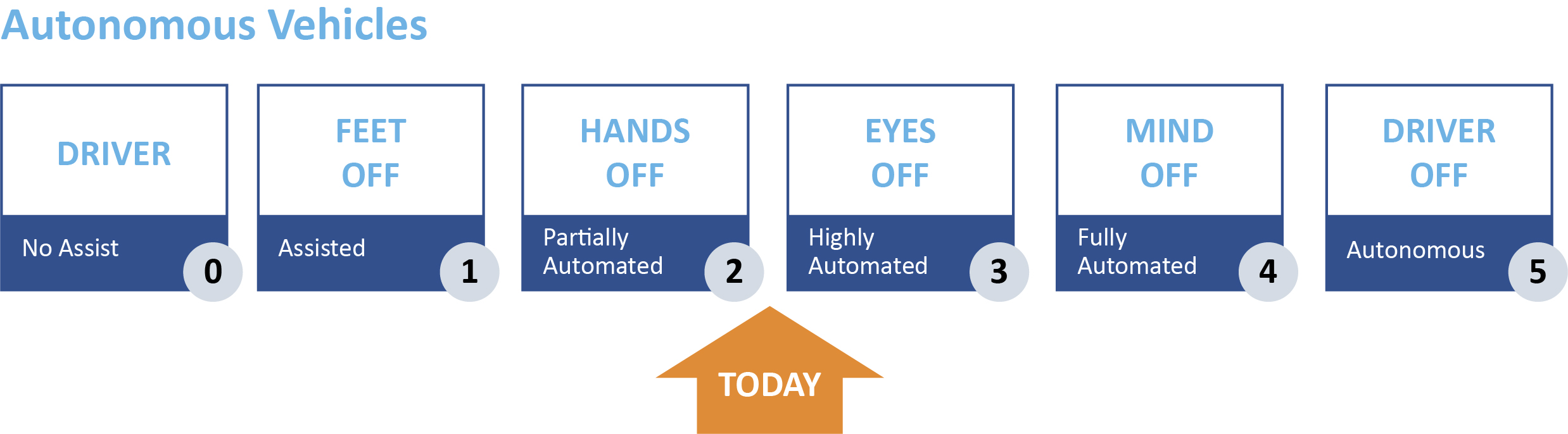

Il rapido sviluppo di automobili autonome significa che abbiamo raggiunto il livello 3 dei sei livelli di Advanced Driving Assistance Systems (ADAS). I modelli attuali già offrono ai conducenti alcune di quelle caratteristiche di guida definite hands-off e eyes-off. Gli esempi più conosciuti sono:

• Waymo™ (Google)

• Super Cruise™ (GM)

• AutoPilot (Tesla)

• ProPILOT Assist® (Nissan)

• DISTRONIC PLUS® (Mercedes-Benz)

• Traffic Jam Assist (Audi)

• Pilot Assist (Volvo)

Figura 1: Cinque livelli per l’automazione AV.

Sebbene l’aumento dell’automazione porti molta comodità per i conducenti, proprio quella comporta anche il rischio di attacchi informatici. Le auto moderne stanno diventando veri e propri “data center su ruote”, il che significa che devono affrontare le stesse preoccupazioni di sicurezza informatica dei computer.

I veicoli connessi di prossima generazione

Le auto sono ora connesse come mai prima d’ora: le connessioni includono smartphone che utilizzano Bluetooth® per collegare una chiamata telefonica agli altoparlanti dell’impianto audio dell’auto, connessioni cellulari che chiamano l’assistenza stradale, che utilizzano Wi Fi® per aggiornamenti Over the Air (OTA), o persino che collegano un EV a un caricabatterie commerciale. Tutte queste connessioni offrono una superficie di attacco ai criminali informatici.

I progettisti automotive devono considerare come ridurre questi rischi per la sicurezza. Decine di Electronic Control Units (ECU) sono ora in ogni veicolo, e raccolgono dati dai sensori e con questi prendono decisioni. I progettisti devono aggiungere la sicurezza informatica alla Sicurezza Funzionale di ogni ECU. La strategia migliore per garantire sia la sicurezza che la cybersicurezza nei veicoli è adottare un approccio systems-level. Se gli hacker possono sfruttare i difetti di sicurezza, vi è il rischio che la sicurezza del conducente e dei passeggeri possano venire compromesse.

Alla guida del mercato della Automotive Security

Con il gran numero di ECU e CPU nelle auto di lusso odierne, si possono facilmente avere fino a 100 milioni di linee di codice. Ciò rende i veicoli altamente dipendenti dal software per rilevare, controllare e prendere decisioni.

Gli attacchi informatici contro i veicoli di solito passano attraverso le interfacce wireless, come Bluetooth, Wi-Fi e cellulare. Questo è il motivo per cui è fondamentale convalidare gli aggiornamenti OTA prima di consentirne l’installazione.

Per molti anni, i veicoli hanno comunicato tra le loro ECU utilizzando Controller Area Network (CAN bus). Lo svantaggio qui è la mancanza di attenzione alla sicurezza. CAN FD (Flexible Data-rate) offre ulteriori byte di spazio, consentendo l’aggiunta di CAN MAC (Message Authentication Codes). Anche la connettività Ethernet sta facendo progressi nel settore automobilistico e c’è molta esperienza su come proteggere queste reti. Il rendere sicuro un sistema hardware in genere inizia con un avvio sicuro. Questa fase è seguita dall’autenticazione dei messaggi, che dipendono entrambi da una memorizzazione delle chiavi che sia realmente sicura.

Idealmente, una soluzione di sicurezza automobilistica dovrebbe basarsi sull’aggiunta di livelli di nuove funzionalità di sicurezza, piuttosto che sulla riprogettazione completa di tutta l’elettronica.

I progettisti Automotive devono difendere più superfici di attacco

Le persone hanno familiarità con smartphone e computer e sanno quanto spesso devono essere aggiornati per correggere le vulnerabilità di sicurezza. Le auto possono essere considerate come i dispositivi Internet of Things (IoT) più sofisticati. Hanno una superficie di attacco simile a smartphone e computer, quindi ogni superficie di attacco deve essere continuamente difesa.

La procedura consigliata per gli OEM automotive quando vogliono garantire la sicurezza informatica consiste nel garantire che venga caricato ed eseguito solo il software autorizzato, operazione nota come secure boot operation. Solo gli ECU autorizzati sono ammessi dalle decine di ECU che comunicano con la messaggistica elettronica. Questi messaggi vengono autenticati utilizzando l’algoritmo AES block cipher-based message authentication code (CMAC). Prima che possano modificare qualsiasi contenuto, le firme di aggiornamento del firmware vengono verificate crittograficamente. Anche il traffico all’interno di ciascuna rete elettronica dovrebbe essere ispezionato su ciascuna porta. Ciò è essenziale per garantire che siano consentiti solo pacchetti validi.

Un approccio per proteggere l’intera auto: dal boot al sistema connesso

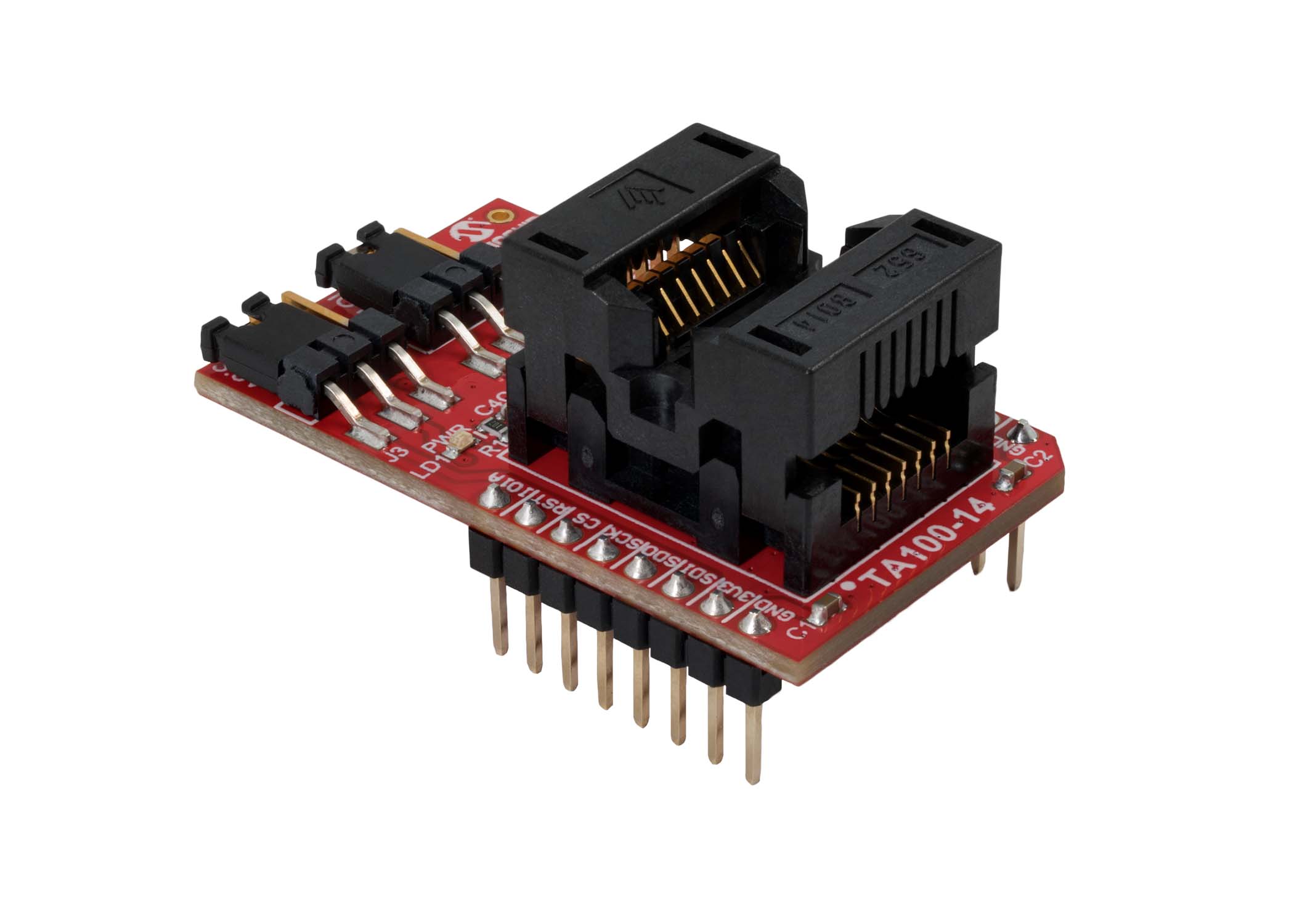

Microchip offre soluzioni per la sicurezza informatica automobilistica e l’avvio sicuro, che consente solo l’esecuzione di contenuti autenticati. Questo è fornito dall’IC di sicurezza CryptoAutomotive™, il TrustAnchor100 (TA100). Per evitare che i progettisti debbano riprogettare l’intero sistema, questo Hardware Security Module (HSM) esterno offre diverse funzionalità di sicurezza:

• Secure boot

• Autenticazione dei messaggi CAN

• Sistema di gestione della batteria del Electric Vehicle (EV) e autenticazione del modulo

• Crittografia dei messaggi con Transport Layer Security (TLS)

• Supporto per l’autenticazione Wireless Power Consortium Qi® 1.3

• Verifica crittografica della fonte del produttore del modulo

Figura 2: Socket board TA100 14-pin SOIC

Rispetto alla riprogettazione di una nuova MCU per aggiungere funzionalità di sicurezza, l’approccio Microchip consente di risparmiare sia sui costi che sui tempi di progettazione. Le modifiche al codice MCU avranno uno scarso effetto sulle classificazioni di sicurezza funzionale della MCU host. TA100 è già dotato di funzionalità di sicurezza, che consentono di apprendere rapidamente senza l’aiuto di un esperto di sicurezza informatica. Le modifiche al codice MCU sono di livello minore, riducendo così i rischi del progetto.

Questi tipi di innovazioni rendono più facile raggiungere la sicurezza informatica nella progettazione automobilistica, contribuendo ad accelerare in modo sicuro l’arrivo di veicoli a guida autonoma.